W związku z dynamicznie zmieniającą się sytuacją, zdecydowaliśmy się specjalnie dla Was, przygotowywać codzienną relację z działań cyberpodziemia w walce z Rosją. Wszystkie informacje rzetelnie sprawdzamy przed opublikowaniem, dając Wam pewność, że trafią do was wyłącznie fakty, nie spekulacje.

Wojna na Ukrainie trwa. 86 dni. Federacja Rosyjska dokonała inwazji na niepodległe państwo ukraińskie. Ogromna pomoc jaką zaoferowały zachodnie państwa, jak i zwykli ludzie i ich pełna solidarność we wspólnym izolowaniu Rosji na arenie międzynarodowej jest bezprecedensowa pod każdym względem. Ale pomagają też ci, którzy na co dzień wolą trzymać się z dala od zainteresowania mediów i ciekawskich oczu. Liczne grupy hakerskie na całym świecie, które w odpowiedzi na rosyjską agresję, wypowiedziały reżimowi cyberwojnę.

Hakerzy na wojnie

[20.05]

Grupa Sandworm, która jest uznawana za jedną z najgroźniejszych, a jej członkowie powiązani są z rosyjskim GRU, nadal atakuje Ukrainę przy pomocy wirusa typu wiper, który usuwa dane. Tym razem z opóźnieniem.

To właśnie ta grupa stoi za atakiem NotPetya w 2017 roku na Ukrainie, powodując paraliż cyfrowego, który przełożył się – jak nigdy przedtem – na zakłócenie życia ludzi poprzez atak na bankomaty, pocztę, szpitale, agencje rządowe czy kolej. Koszty cyberprzestępczego działania Sandworm szacowane były na około 10 miliardów dolarów. Atakowali także w Estonii, Gruzji czy podczas Igrzysk w PyeongChangu.

W kwietniu br. amerykański rząd pochwalił się, że działanie botnetu, który był przypisywany tej grupie hakerskiej został namierzony, zanim cyberprzestępcy wykorzystali go do szkodliwych celów. Z kolei pod koniec kwietnia Departament Stanu USA ogłosił, że oferuje nagrodę pieniężną w wysokości 10 mln dolarów za informacje, które pomogą w zlokalizowaniu lub zidentyfikowaniu sześciu cyberprzestępców, powiązanych z rosyjskim wywiadem GRU. Jak podają teraz eksperci ESET, chwilowa cisza związana z pozornym brakiem działalności grupy Sandworm, bynajmniej nie jest oznaką porzucenia przez nich cyberprzestępczej ścieżki.

Sandworm kontynuuje ataki w Ukrainie, badacze ESET Research wykryli ewolucję programu uruchomiającego złośliwego wirusa CaddyWiper (informacje o nowym wirusie typu Wiper pojawiły się po raz pierwszy w połowie marca br.).

Atak został zmodyfikowany tak , by łatana wersja zdalnego serwera zawierała kod do odszyfrowania i uruchomienia złośliwego oprogramowania CaddyWiper z pliku zewnętrznego. Dodany kod ma być podobny do poprzednich wersji w występujących już wcześniej wirusów, ale ma zawierać funkcję jego uruchomienia w określonym czasie, co sprawia, że to „tykająca bomba zegarowa”. Wirus typu wiper działa, usuwając dane, a CaddyWiper posiada kod źródłowy, który niszczy system właśnie poprzez usuwanie plików, programów czy danych w dysku twardego użytkownika (w tym przypadku Ukrainy).

[19.05]

Rzecznik amerykańskiego koncernu Google poinformował w środę, że konto bankowe rosyjskiego oddziału firmy zostało zajęte, co oznacza, że Google nie jest w stanie prowadzić działalności w Rosji i składa deklarację o niewypłacalności. Potwierdził tym samym to, o czym wcześniej spekulowały amerykańskie media.

[17.05]

Kolejny atak grupy NB65. Tym razem ofiarą padł Ural Mining and Metallurgical Company. Rosyjska firma metalurgiczna z siedzibą w Wierchniaja Pyszma. To drugi co do wielkości producent miedzi w Rosji. Holding powstał wokół spółki akcyjnej Uralelektromed w 1999 roku. Głównym właścicielem firmy jest uzbecki miliarder Iskander Makhmudov. Do sieci za sprawą hakerów trafiło 106GB danych, głównie wewnętrznych maili (77 500).

[16.05]

Hakerzy powiązani z rosyjską armią wypowiadają wojnę 10 państwom, w tym Polsce. Przeprowadzili już cyberuderzenie na włoskie witryny, wśród nich stronę tamtejszej policji.

Jak podała białoruski serwis informacyjny „Nexta”, „Killnet”, czyli grupa powiązana z rosyjskim wojskiem, ogłosiła rozpoczęcie „globalnego cyberataku”, którego celem będą USA, Niemcy, Wielka Brytania, Włochy, Łotwa, Rumunia, Litwa, Estonia, Polska i Ukraina

Równocześnie we Włoszech strona tamtejszej policji została zaatakowana przez przedstawicieli grupy. Incydent rozpoczął się w niedzielę wieczorem – podaje włoska agencja ANSA. Hakerzy „Killnet” przyznali się do wrogiej operacji w swoim oświadczeniu na Telegramie.

Wskazali w nim także, że poza włoską policją, celem będzie również 9 państw. „Dzisiaj oficjalnie wypowiadamy wojnę” – czytamy w komunikacie.

Przez długie dwa miesiące znosiliśmy ataki nazistów i rusofobów. (…) Ostatecznie jednak tak nie może być, nie pozwolimy siebie obrażać. Rosyjski cyberspecnaz dziś podejmuje zadanie walki za Rosję.

[13.05]

Na skutek ataków hakerskich przestała działać strona Rutube, rosyjski odpowiednik YouTuba. Co więcej, podobno sama strona jest już nie do odzyskania i nie ma żadnej możliwości wznowienia jej działania na skutek kompletnego usunięcia przez atakujących kodu źródłowego strony, wraz z backupami.

[11.05]

Podczas obchodów rosyjskiego Dnia Zwycięstwa rosyjscy hakerzy przeprowadzili zmasowany cyberatak (DDoS) na strony internetowe głównych firm telekomunikacyjnych w Ukrainie. Miało to być przygotowanie do dalszych działań w ramach wojny. Państwowa Służba Łączności Specjalnej i Ochrony Informacji Ukrainy (SSSCIP) podkreśla, że wróg już nawet nie próbuje ukrywać swoich działań, zamieszczając powiadomienia o atakach w sieci. „Nie ma sensu się ukrywać, bo świat i tak już wie, kto przez cały ten czas stał za anonimowymi cyberprzestępcami” – wskazuje SSSCIP.

Eksperci zwracają jednak uwagę, że fala cyberataków DDoS nie wpłynęła na działanie sieci firm będących celem, choć niektórzy klienci mogą odczuwać „nieznaczne obniżenie jakości Internetu”.

„To kolejny dowód na skuteczność systemów cyberobrony, jakie udało się stworzyć ukraińskim telekomom” – ocenia Służba.

Cyberoperacja ze strony Kremla miała prawdopodobnie posłużyć do przeprowadzenia dalszych działań przeciwko Ukrainie. „Celem rosyjskich hakerów jest utrudnienie ukraińskim obywatelom dostępu do Internetu i prawdziwych informacji, by wywołać panikę” – uważa SSSCIP.

[10.05]

W mediach pojawiły się informacje na temat działania ukraińskiej artylerii. Artylerzyści zbierają dane o celach pochodzące z różnych systemów rozpoznania m. in. lotniczych, dronowych, radarowych w jednym systemie o rozproszonej architekturze. System nazywa się GIS Art, dzięki jego zastosowaniu czas od rozkazu do wystrzału zmniejszono z 20 minut do 30 sekund. Oprogramowanie koordynuje też czas wystrzału, tak aby pociski z różnych pozycji dotarły do celu w tym samym momencie. Rosjanie poprawnie zidentyfikowali zagrożenie i zaczęli wojnę od uderzenia hakerskiego w satelitarny system transmisji danych, którego używali Ukraińcy. Artylerzyści zaczęli jednak korzystać z sieci Starlink, dzięki któremu namierzanie celów i ostrzały są jeszcze skuteczniejsze.

[09.05]

Grupa NB65 po raz kolejny w natarciu. Ofiarą jest Ohai Qiwi – rosyjska firma świadcząca usługi finansowe i płatnicze na terenie Federacji Rosyjskiej (odpowiednik PayPal’a). Firma ma zarejestrowanych ponad 16 milionów kont i wirtualnych kart płatniczych. W weekend hakerzy ogłosili, że po ostrzeżeniach wymierzonych w przedsiębiorstwo udało im się wykraść ponad 7 milionów numerów kart. Wszystkie dane zostały zamieszczone na serwerze haktywistów i są publicznie dostępne w Internecie. To kolejny poważny cios wymierzony w sieciową infrastrukturę rosyjskich firm i jasny znak, że ataki nie ustają na przestrzeni miesięcy. Stają się za to coraz bardziej śmiałe i potencjalnie ich konsekwencje są coraz poważniejsze. Takie ataki mają na celu m. in. zniechęcić użytkowników do korzystania z usług firm wpierających zbrodniczy reżim.

[06.05]

W części Białorusi wyłączany jest internet, by ukryć informacje o przemieszczaniu się rosyjskich wojsk na terytorium tego kraju – podaje w poniedziałek ukraiński wywiad wojskowy.

Po raz pierwszy całościowe i częściowe ograniczenie dostępu białoruskich użytkowników łączności mobilnej do internetu odnotowano 1 kwietnia – pisze w komunikacie wywiad. W ciągu miesiąca całe regiony kraju miały ograniczony dostęp do sieci – dodaje.

Według ukraińskiego wywiadu wojskowego, wyłączanie internetu koordynują służby specjalne. W ten sposób – kontynuuje wywiad – białoruskie KGB i rosyjskie FSB próbują ograniczyć komunikację między „obywatelami o patriotycznym stanowisku” i zapobiec rozpowszechnianiu informacji w mediach społecznościowych na temat przemieszczania się rosyjskiego sprzętu wojskowego przez białoruskie terytorium.

Nieprawidłowości odnotowane w dostępie do internetu w niektórych rejonach położonych na południe i południowy wschód od Mińska wskazują na korytarz przemieszczania się sprzętu wojskowego – pisze ukraiński wywiad i zaznacza, że potwierdzają to informacje z innych źródeł.

Przypomnijmy, że w połowie marca br. kanał Biełaruskij Hajun na Telegramie, gromadzący i udostępniający informacje dotyczące manewrów wojsk, w tym rosyjskiej armii, na Białorusi został uznany przez reżim Łukaszenki za „formację ekstremistyczną”.

[05.05]

Finowie przestali dostarczać energię centrum danych rosyjskiej firmy „Yandex”. Obiekt obecnie działa na awaryjnym zasilaniu, a Rosjanie bardzo naciskają na renegocjowanie umowy z dostawcą energii. Yandex to rosyjsko-holenderskie przedsiębiorstwo z siedzibą w Amsterdamie i siedzibą operacyjną w Moskwie. Yandex to rosyjski odpowiednik Google na zachodzie, jedna z najpopularniejszych wyszukiwarek internetowych w Federacji Rosyjskiej z której dziennie korzystają miliony użytkowników.

[02.05]

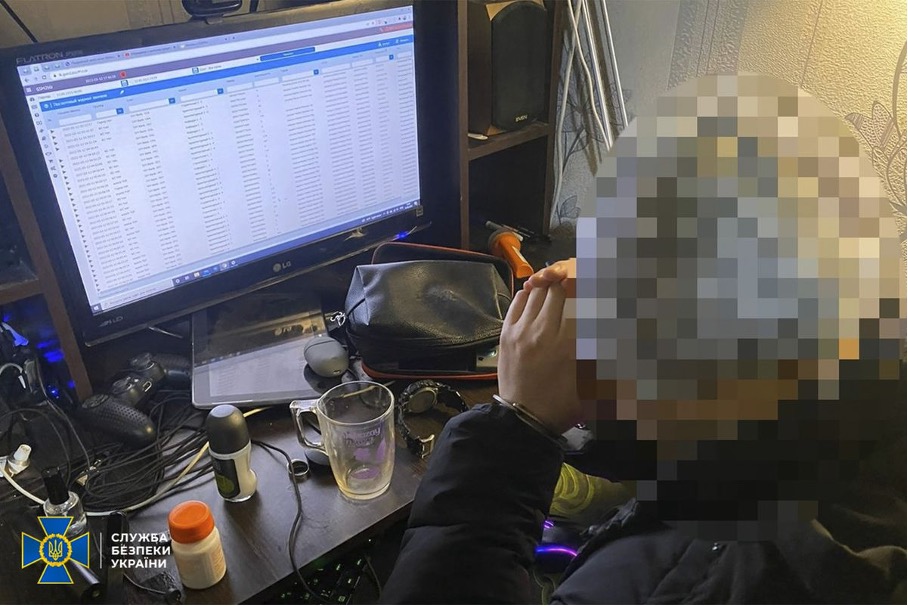

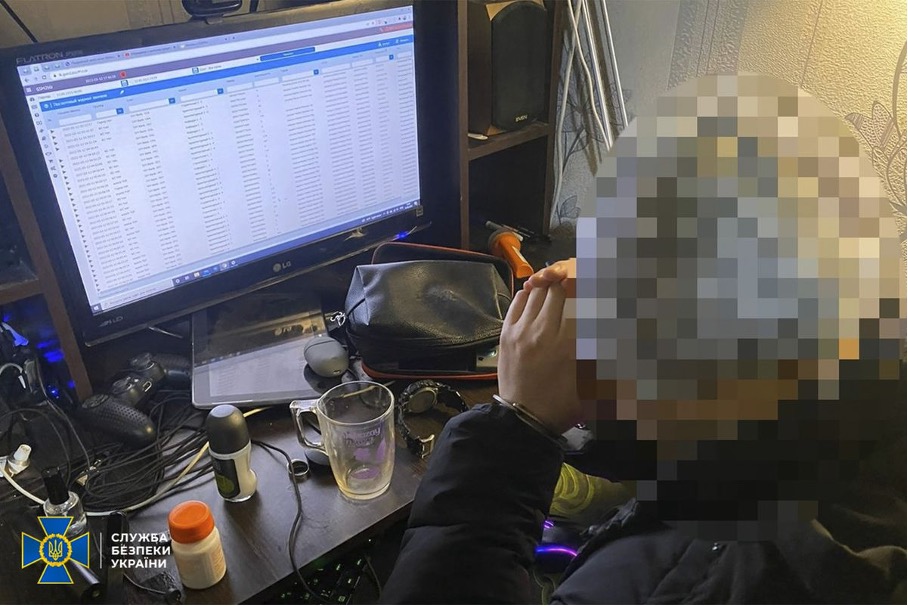

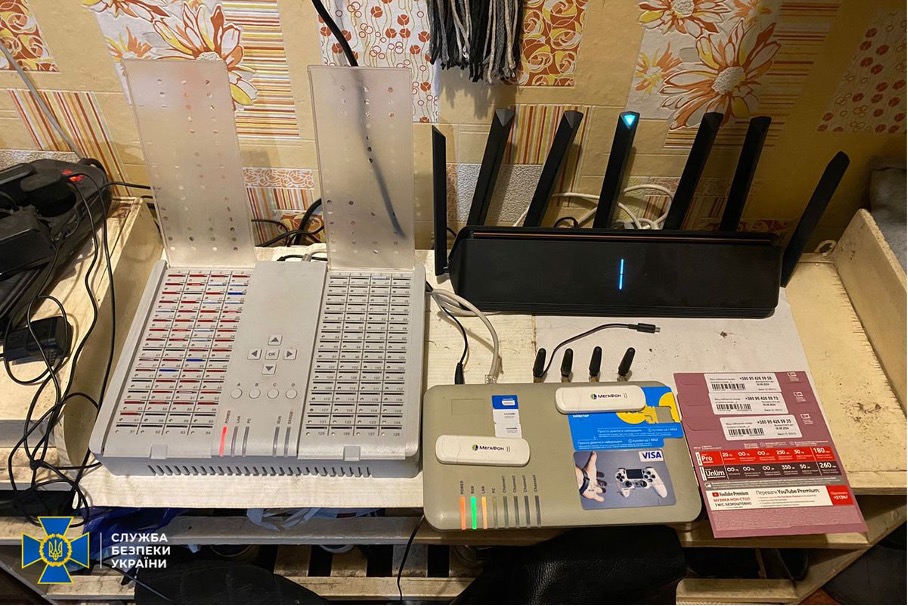

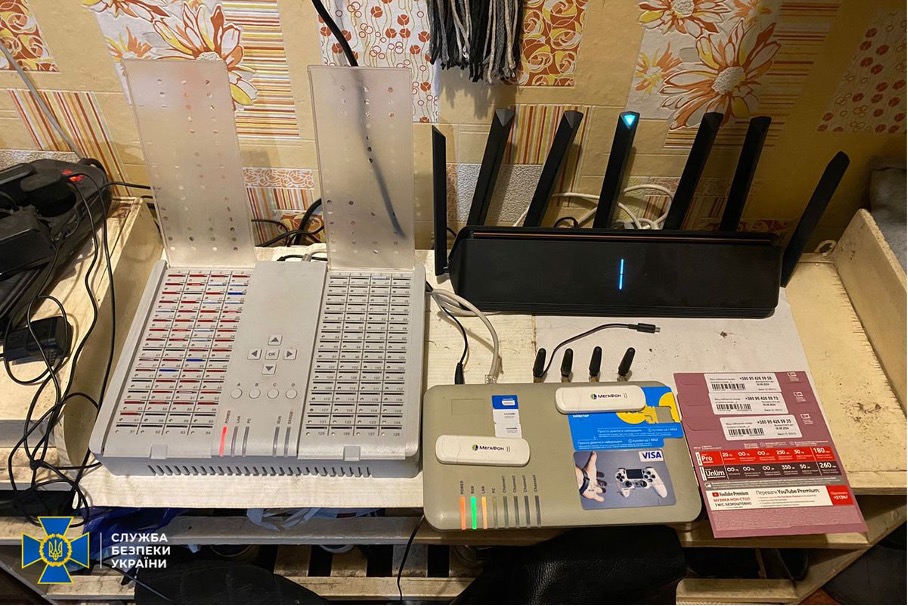

Służba Bezpieczeństwa Ukrainy (SBU) twierdzi, że schwytali hakera, który pomagał w dostarczaniu usług komunikacyjnych dla rosyjskich żołnierzy na terytorium Ukrainy. Jak twierdzi SBU, haker pomagał kierować połączenia z wewnątrz Rosji do telefonów komórkowych rosyjskich żołnierzy na Ukrainie, a także koordynował wysyłanie wiadomości tekstowych do ukraińskich oficerów bezpieczeństwa i urzędników państwowych, proponując im poddanie się. Obrazy udostępnione przez SBU pokazują sprzęt i oprogramowanie wykorzystywane do tych działań i wydają się być zgodne z systemem przekaźnikowym do komunikacji głosowej i SMS-owej. W jednym z tweetów Cathal Mc Daid, dyrektor techniczny firmy Adaptive Mobile Security, wyjaśnił, jakie urządzenia zostały użyte i jakie jest ich znaczenie. Mc Daid powiedział, że system składał się z serwera skrzynki SIM, który mógł przełączać się między 128 różnymi kartami SIM, sparowanego z bramkami GSM do łączenia połączeń głosowych i wiadomości SMS z lokalną siecią komórkową oraz nieznanym oprogramowaniem do obsługi wiadomości i przekierowywania połączeń.

[28.04]

Siergiej Markow, doradca Władimira Putina poinformował, że Gmail zablokował pocztę służbową w domenie 'duma.gov’, bez możliwości odzyskania danych. Kieruje apel do innych rosyjskich polityków aby ci zmienili miejsce korzystania ze swojej poczty gdyż ich może spotkać podobna sytuacja.

[26.04.2022]

Powiązani z rosyjskimi służbami hakerzy wykradli materiały z analizy możliwego przebiegu ataku wojsk Rosji na Polskę. Wg nieoficjalnych informacji „Wyborczej” zdobyli ten materiał włamując się do poczty elektronicznej b. dowódcy wojsk lądowych, gen. Waldemara Skrzypczaka, którego polskie służby nie ochraniają. Analiza która została wykradziona miała być częścią gry strategicznej, zorganizowanej w ubiegłym roku przez fundację Centrum Analiz Strategicznych i Bezpieczeństwa. Gen. Skrzypczak był jednym z uczestników gry. O tym, że hakerzy skopiowali jego maile wiadomo od czerwca ubiegłego roku. Wtedy zaczęły się pojawiać w internecie. Polskie służby ostrzegały wówczas, że doszło do ataku hakerskiego na wielką skalę. Celem miało być – jak informowano – 4350 adresów. Za akcją stać miała hakerska grupa powiązana ze służbami Rosji. Później niezależni analitycy potwierdzali wschodni kierunek ataku na polskie maile. Wskazując na Rosję albo Białoruś

[25.04.2022]

Groźba grupy NB65 wymierzona w CorpMSP. Jest to firma ściśle działająca z rosyjskim rządem, współpracująca z wieloma podmiotami, w tym rosyjskimi bankami. Hakerzy zagrozili przedstawicielom firmy, że jeśli ci nie skontaktują się z nimi w ciągu 3 dni (powód nieznany) do sieci wycieknie 675GB danych. Zawierać one mają między innymi informacje o klientach firmy i zawarte kontrakty, informacje poufne, maile itp. Hakerzy ostrzegli, że udało im się zaszyfrować całą wewnętrzną sieć firmy i mają kontrolę nad utworzonymi backupami, które w każdej chwili mogą usunąć. Z technicznego punktu widzenia, mają oni pełną kontrolę nad systemem informatycznym CorpMSP.

[22.04.2022]

W ostatnim czasie za sprawą grupy NB65 doszło do kuriozalnej sytuacji. Hakerzy zaatakowali rosyjski bank JSC Bank PSCB. Ma być to instytucja bardzo popularna wśród rosyjskich oligarchów. Hakerzy z grupy Network Battalion 65 (NB65) pochwalili się w mediach społecznościowych, że udało im się przejąć kontrolę nad bankiem i wykraść 800 GB poufnych informacji. Żeby było ciekawiej, hakerzy mieli usunąć też zgromadzone kopie zapasowe. Kuriozum całej sytuacji polega jednak na tym, że hakerzy na dowód swojej obecności w systemie zamieścili screeny z Jiry zespołu Blue Team, odpowiedzialnego za bezpieczeństwo w zaatakowanej instytucji. Według informacji hakerów, sporo danych uwierzytelniających pochodziło z przeglądarki Chrome. Mało tego, zespół bezpieczeństwa nie zdawał sobie sprawy z włamania nawet po opublikowaniu komunikatu przez hakerów.

[20.04.2022]

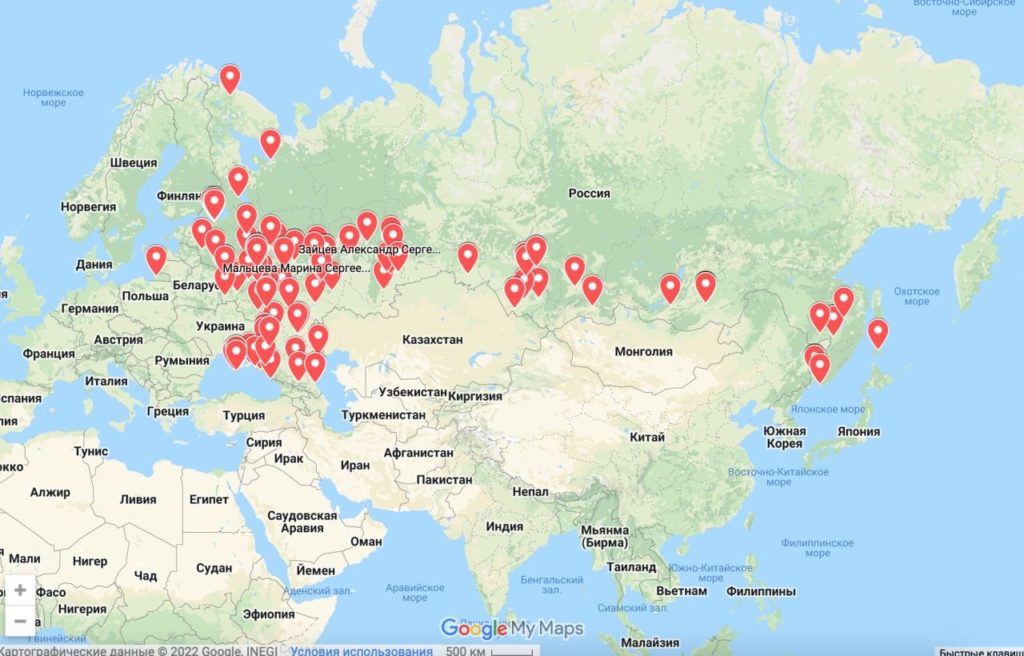

Ukraińska armia IT zdobyła wszystkie adresy, pod które rosyjscy żołnierze wysyłali zrabowane w Ukrainie telewizory, pralki i ubrania. Obsługiwała ich jedna firma kurierska, więc nie było to – zapewne -bardzo trudne. Udostępniona została też mapa z zaznaczonymi miejscami, do których poleciały skradzione rzeczy. Niedługo zamieszczone mają być też same adresy.

[19.04.2022]

Władimir Putin powołał międzyresortową komisję ds. zapewnienia suwerenności technologicznej w dziedzinie krytycznej infrastruktury informatycznej. Na jej czele postawił wiceprzewodniczącego Rady Bezpieczeństwa Rosji, Dmitrija Miedwiediewa. Komisja będzie „odpowiedzialna za politykę państwa w zakresie zastępowania importu krytycznej infrastruktury informatycznej”. W szczególności będzie zajmować się „zapewnianiem niezależności technologicznej obiektów infrastruktury informatycznej, ich wyposażenia w krajowe produkty radioelektroniczne, sprzęt techniczny, oprogramowanie i kompleksy sprzętowe, w tym oprogramowanie i oprogramowanie informacyjne”. W lutym ub.r. Miedwiediew stwierdził, że Rosja jest „prawnie i technologicznie gotowa do odłączenia się od globalnego Internetu”. Wówczas mówił, że „nie ma jeszcze żadnych oznak, że tak może się stać”.

[15.04.2022]

Do sieci wyciekły kolejny raz ogromna ilość maili. Tym razem udało się wykraść 728GB danych z rosyjskiej spółki Gazprom.

[14.04.2022]

Sankcje nałożone na Federację Rosyjską uderzają nie tylko w gospodarkę. Od dziś do tyczą one również czcionek. Times New Roman, Arial, Verdana i Tahoma, czyli cztery najpopularniejsze czcionki na świecie, przestały być dostępne w Rosji. Za każdym razem, gdy ktoś z IP zlokalizowanym w Rosji wejdzie na stronę internetową, która napisana jest w tych konkretnych stylach graficznych, na witrynie pojawi się komunikat o błędzie w wyświetlaniu tekstu.

[13.04.2022]

Zapowiedzi hakerów z grupy Anonymous się spełniły. Dotychczas z rosyjskiej sieci wyciekły tysiące gigabajtów danych. Teraz cyberaktywiści dorzucają do tego 400 tys. dokumentów i służbowych maili, z rosyjskich firm. Udało się wykraść 244GB z Petrofort w Petersburgu i 145GB z Aerogasu. Obydwie spółki związane są z sektorem energetycznym i współpracują z największym rosyjskim producentem ropy naftowej Rosnifet oraz największym rosyjskim niezależnym producentem gazu ziemnego – Novatek.

[11.04.2022]

Od początku, kiedy kolektyw Anonymous wypowiedzieli Federacji Rosyjskiej cyberwojnę, do sieci wyciekło 2 miliony rosyjskich maili. Dane zebrała Distributed Denial of Secrets, w skrócie DDoSecrets. To założona w 2018 roku strona non-profit dla sygnalistów przecieków wiadomości. Czasami nazywana następcą WikiLeaks, najbardziej znana jest z publikacji w czerwcu 2020 r. dużego zbioru wewnętrznych dokumentów policyjnych, znanych jako BlueLeaks. Sanu hakerzy oświadczyli za pomocą twittera, że jeszcze nie koniec i spodziewać możemy się kolejnych wycieków danych w najbliższych dniach.

[08.04.2022]

Grupa The Black Rabbit World, współpracująca z kolektywem Anonymous, poinformowała, że udało jej się włamać do monitoringu na terenie Kremla. Na dowód swojego osiągnięcia hakerzy opublikowali w sieci nagrania z kamer wewnątrz budynku.

[07.03.2022]

Stany Zjednoczone twierdzą, że potajemnie usunęły złośliwe oprogramowanie z publicznej sieci aby zapobiec rosyjskim cyberatakom. Urzędnicy ostrzegają, że Rosja może w każdej chwili uderzyć w krytyczną infrastrukturę zachodnich państw. Oprogramowanie miało umożliwiać tworzenie botnetów (sieci zainfekowanych komputerów), które mogły przeprowadzać ataki DDoS (Distributed Denial of Service).

[06.04.2022]

Kolejny atak grupy NB65 wymierzony w VGTRK – Wszechrosyjską Państwową Kompanię Telewizyjną i Radiową, która jest głównym publicznym nadawcą radiowo-telewizyjnym na terenie Federacji Rosyjskiej. Udało się wykraść ogromną ilość danych, które zostały opublikowane w sieci. Wykradzione informacje to ponad 900 tys. wewnętrznych maili i 4000 plików zawierających m. in. przygotowane materiały do wyemitowania w reżimowych mediach. Ponadto, ta sama grupa uderzyła też w Continent Express – jedno z większych rosyjskich biur podróży. Jest to pierwsza, cywilna firma zaatakowana przez Network Battalion 65 (NB65) i zapewne nie ostatnia.

[04.04.2022]

Do Internetu wyciekły dane 120 tysięcy rosyjskich żołnierzy walczących w Ukrainie. Dane obejmują imiona, adresy, numery paszportów, daty urodzenia i przynależność do jednostek. Dane te mogą być znaczną pomocą w osądzaniu rosyjskich zbrodniarzy dokonujących gwałtu na ukraińskiej ludności cywilnej. Dodatkowo, grupa NB65 wykradła 110GB danych rosyjskich firm SSK Gazregion i SGM Group, które zajmują się pracami budowlanymi m. in. dla koncernów gazowych i naftowych. Dane zawierają maile i dokumenty finansowe. Hakerzy poinformowali też, że udało im się usunąć wszystkie kopie zapasowe wykradzionych plików.

[01.04.2022]

Ukraina używa oprogramowania do rozpoznawania twarzy, aby pomóc zidentyfikować ciała rosyjskich żołnierzy zabitych w walce i odnaleźć ich rodziny, aby poinformować je o ich śmierci, powiedział wicepremier Ukrainy Mychajło Fiodorow. Chodzi o oprogramowanie Clearwiev AI, które pozwala znaleźć konta w mediach społecznościowych poległych rosyjskich żołnierzy. „W ramach uprzejmości dla matek tych żołnierzy rozpowszechniamy te informacje w mediach społecznościowych, aby przynajmniej poinformować rodziny, że straciły synów, a następnie umożliwić im przybycie po ich ciała”.

[30.03.2022]

Atak hakerski na rosyjską agencję transportu lotniczego. Dziennikarze portalu Euromaidan PR, podali, że wynikiem cyberataku było zniszczenie 65 terabajtów danych rosyjskiej agencji transportu lotniczego – Rosawiacji. Do cyberataku przyznali się członkowie organizacji Anonymous. Usunięte dane, obejmowały m.in.: maile, dokumenty i rejestracje samolotów. Do ataku miało dojść w sobotę (26.03). Co ważne, z opublikowanych informacji wynika, że nie została utworzona kopia zapasowa usuniętych danych. Odzyskanie ich będzie więc dla agencji bardzo trudne, o ile nie niemożliwe.

[29.03.2022]

Ukraińska Służba Bezpieczeństwa (SSU) ogłosiła, że od początku wojny w Ukrainie odkryła i wyłączyła 5 dużych farm botów. Mogły one zarządzać 100 tys. fałszywych kont w social mediach, które rozsiewały nieprawdziwe informacje. Sieć działała na terenach Charkowa, Tarnopola, Zakarpacia i Czerkasy. Była wymierzona, by siać panikę wśród cywili i destabilizować sytuację. Na miejscu znaleziono 100 bramek GSM, 10 000 kart SIM i komputery.

[28.03.2022]

Kolejny cios hakerów, tym razem z grupy NB65, wymierzony w rosyjskie media. Udało się włamać do serwera należącego do Wszechrosyjskiej Państwowej Kompanii Telewizyjnej i Radiowej. Jest to główny, publiczny nadawca radiowo-telewizyjny na terenie Federacji Rosyjskiej. Wkrótce ma zostać opublikowanych 740GB danych.

[24.03.2022]

Anonymous dalej w natarciu. Tym razem udało włamać się do rosyjskiego Banku Centralnego. Hakerzy przekazali, że udało im się wykraść dane, które mają zostać opublikowane w ciągu 48 godzin.

Dodatkowo, zaatakowane zostały też strony zachodnich koncernów, które nie zdecydowały się zakończyć swojej działalności w Rosji. Padły strony Auchan, Leroy Merlin i Decathlon.

[23.03.2022]

Docierają do nas pierwsze przesłanki, że wczorajsza groźba względem zachodnich koncernów, które nie zdecydowały się wycofać swoich interesów z Rosji, nie okazały się być bezpodstawne. Kolektyw Anonymous opublikował bazę danych koncernu Nestle. Do sieci jak na razie trafiło 10GB danych, są to głównie adersy e-mail, hasła, dane klientów biznesowych itp.

[22.03.2022]

Hakerzy z grupy Anonymous włamali się do drukarek tysięcy rosyjskich użytkowników i za ich pośrednictwem przesłali im komunikat o kłamstwach putinowskiej propagandy wraz z instrukcjami, jak się przed nią bronić poprzez instalację specjalnego oprogramowania.

Jak przekazało Anonymous w tweecie, w ramach akcji wydrukowano dotąd ponad 100 tys. kopii oświadczeń nawołujących do niedawania wiary kremlowskiej wersji wojny na Ukrainie. „Obywatele Rosji, działajcie teraz, by powstrzymać terrorystów. Putin zabija tysiące ludzi na Ukrainie” – napisano.

W oświadczeniu, cytowanym przez amerykański portal International Business Times (IBT), podkreślono również, że w wojnie rozpętanej przez Władimira Putina chodzi o „granice i strach przed Zachodem”, a nie o Ukrainę. Zauważono, że „kawałek papieru i atramentu to mała cena za krew niewinnych”. Zachęcono również Rosjan, by walczyli o swoje „dziedzictwo i honor, by obalili skorumpowany system Putina, który kradnie z waszej kieszeni”.

Rozmówca IBT, haker posługujący się na Twitterze pseudonimem DepaixPorteur, który brał udział w akcji, powiedział, że na zhakowanych urządzeniach wydrukowano również instrukcję instalacji darmowego oprogramowania Onion Router, dzięki któremu – wskazał – Rosjanie mogą uzyskać dostęp do „prawdziwych mediów” i obejść rosyjską cenzurę.

[21.03.2022]

„Dajemy wam 48 godzin na przemyślenie sprawy i wygaszenie swojej działalności na terenie Federacji Rosyjskiej” – poinformowali członkowie grupy Anonymous. Kolektyw Anonymous bierze za cel już nie tylko firmy i instytucje rosyjskie wspierające reżim, ale też zachodnie koncerny, które nie zdecydowały się zakończyć swojej działalności w Rosji. Ostrzeżenie skierowane jest między innymi do takich firm jak Raiffeisen Bank, Nestle, Leroy Merlin, Burger King czy Subway.

—

Na moskiewskim stadionie Łużniki odbył się propagandowy koncert z okazji 8 rocznicy aneksji Krymu przez Rosjan. Do zgromadzonych – głównie pracowników państwowych firm i administracji, przemówił Władimir Putin. Jednak w trakcie gdy ten mówił o „specjalnej operacji na Ukrainie”, transmisja została nieoczekiwanie przerwana.

Kolektyw Anounymous oświadczył, że to oni stoją za atakiem na telewizję i doprowadzić do przerwy w transmisji, co Rosjanie tłumaczyli „nieoczekiwaną przerwą techniczną”.

[19.03.2022]

Premier Mateusz Morawiecki podpisał zarządzenia przedłużające drugi stopień alarmowy (BRAVO) na obszarze województwa lubelskiego i podkarpackiego oraz trzeci stopień alarmowy CRP (CHARLIE-CRP) na terytorium całego kraju. Stopnie alarmowe będą obowiązywać do 31 marca 2022r. do godziny 23:59.

[17.03.2022]

W ostatnim czasie doszło do wymiany ciosów pomiędzy grupami hakerskimi. Z jednej strony zaatakowana została ponownie jedna ze stacji rosyjskiej telewizji. Podczas transmisji meczu siatkówki wyemitowany został film przedstawiający wydarzenia na Ukrainie.

Z drugiej jednak zaatakowana została wspólna transmisja ukraińskich kanałów telewizyjnych. Na pasku informacyjnym pojawiła się wiadomość o rzekomej kapitulacji Ukrainy, którą rzekomo miał proponować prezydent kraju. Wołodymyr Zełenski szybko jednak odpowiedział na fałszywy przekaz dementując te informacje w krótkim filmie.

[15.03.2022]

Norweski informatyk, Fabian Picture, stworzył stronę internetową za pomocą której można wysyłać maile na konta w rosyjskiej domenie informujące o prawdziwej sytuacji na Ukrainie. Jednocześnie można wysłać informację do maksymalnie 150 adresów. Do tej pory wysłano ponad 22 milionów e-maili. Akcja ma na celu uświadamianie Rosjan i przebicie się przez propagandową barierę stworzoną przez rosyjski rząd.

[14.03.2022]

Kolektyw Anonymous opublikował nagranie w języku rosyjskim, które skierowali do Rosjan. „Zostaliście uwięzieni za żelazną kurtyną propagandy, a wasz rząd próbuje powstrzymać was od bycia częścią międzynarodowej rozmowy, ze strachu przed tym, czego możecie się dowiedzieć. Reżim Władimira Putina popełnił zbrodnie wojenne podczas swojej niedawnej inwazji na Ukrainę, która spowodowała masowy kryzys uchodźczy i niezliczoną liczbę zgonów. To straszna sytuacja, w której się znaleźliście, ale jedyną opcją, aby zapobiec nadchodzącemu załamaniu gospodarczemu i potencjalnej wojnie światowej, jest podjęcie działań w celu przeciwstawienia się wojnie i reżimowi Władimira Putina. Putin wystawił ludność rosyjską w ofierze. W tym momencie najbardziej pokojowym sposobem zakończenia tego konfliktu byłoby powstanie narodu rosyjskiego przeciwko Putinowi i odsunięcie go od władzy”.

[11.03.2022]

Grupa Anonymous ponownie uderza. Tym razem za cel obrali Raskomnadzor. Jest to rosyjska agencja odpowiadająca za monitorowanie, kontrolę i cenzurę w rosyjskich środkach masowego przekazu. Haktywiści doprowadzili do ogromnego wycieku danych, publikując prawie 360tys. wewnętrznych dokumentów. Wśród opublikowanych dokumentów najnowsze pochodzą z 5 marca. Są dowodem na to, że władze Rosji ocenzurowały wszystko, co odnosiło się do rosyjskiej inwazji na Ukrainę. Hakerzy wyodrębnili dwie bazy o łącznej objętości 817 GB. Jedna zawiera informacje dotyczące działań prawnych, druga z nich najprawdopodobniej związana jest z procedurami kadrowymi Roskomnadzoru.

[10.03.2022]

Firmy technologiczne masowo wycofują swoje usługi z Rosji. Zrobiły to już dotychczas takie firmy jak m. in. Meta, Twitter, Netflix czy Sony. Znaczącym ciosem może być zamknięcie rosyjskiego oddziału Visa. Na stronie firmy możemy się dowiedzieć, że od godziny 00:01, 10 marca, Visa przestanie obsługiwać karty w Rosji. Podobnie jest również z kartami Mastercard. Karty wydane przez te firmy nie będą więcej akceptowane w transakcjach zagranicznych. W Rosji przestaną też działać karty wydane przez zagraniczne instytucje finansowe. Obecna sytuacja jest związana z m. in. odcięciem wielu rosyjskich banków od systemu SWIFT. Należy zaznaczyć, że karty płatnicze będą działać na terenie Federacji Rosyjskiej, gdyż transakcje wewnętrzne obsługiwane są przez Krajowy System Kart Płatniczych. Posiadacze kart nadal mają też dostęp do wszystkich swoich środków na rachunkach bankowych.

[08.03.2022]

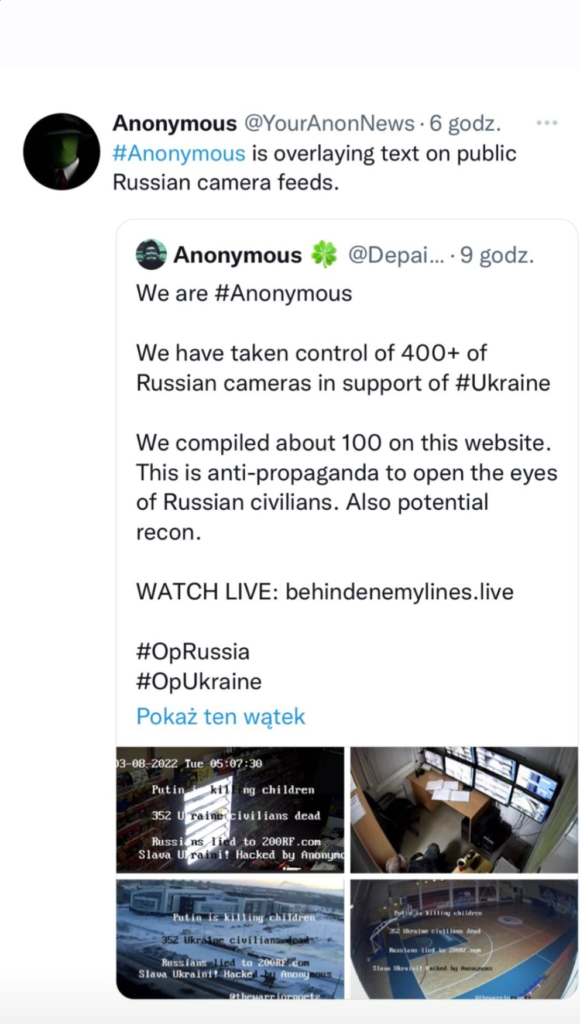

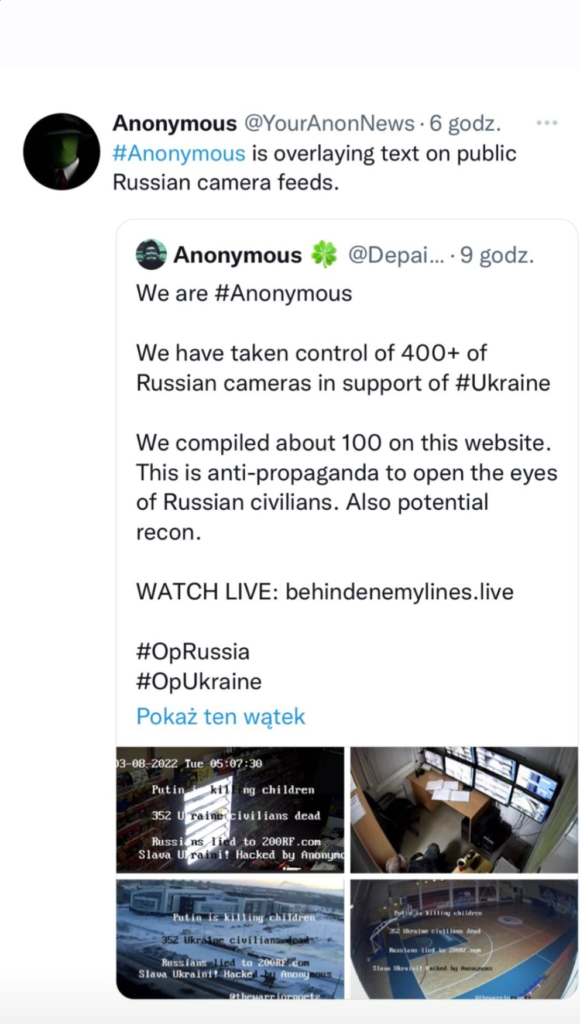

Kolejny atak, tym razem będący raczej pstryczkiem w nos dla rosyjskiego społeczeństwa. Za pośrednictwem Twittera, grupa Anonymous ogłosiła, że udało jej się przejąć kontrolę nad ponad 400 kamerami przemysłowymi. Być może nie byłoby w tym nic nadzwyczajnego gdyby nie fakt, że blisko 100 z nich zamieszczono na stronie internetowej behindenemylines.live. Każdy z was może wejść na stronę i zobaczyć jak wygląda obecnie życie w Rosji. Na stronie dostęp jest do kamer w sklepach, magazynach, pokojach socjalnych i innych pomieszczeniach. Hakerzy wyłączyli opcję podglądu do kamer w domach, z uwagi na prywatność co jest akurat bardzo dobre. Ataki wymierzone są przede wszystkim w rząd rosyjski, po części w społeczeństwo, ale nie bogu ducha winnych cywili. Udostępnienie do publicznego wglądu prywatnych kamer mogłoby być już przekroczeniem pewniej granicy, czego hakerzy mają pełną świadomość.

[07.03.2022]

Grupa Anonymous po raz kolejny uderza w rosyjską propagandę, włamując się do państwowej telewizji. Zaatakowane zostały Rossija24, Pierwyj Kanał i Moskwa 24. Dodatkowo, oberwało się też serwisom streamingowym, takimi jak Wink czy lvi. O swoim osiągnięciu, hacktywiści poinformowali za pośrednictwem Twittera, udostępniając też nagranie pokazujące skuteczność całej akcji. To już kolejny w ostatnim czasie atak na rosyjską tubę propagandową.

[27.02 – 6.03.2022]

Rosyjska sieć, w ostatnim tygodniu została mocno nadszarpnięta.

Jedną z grup wojujących z Federacją Rosyjską jest tajemnicza organizacja Anonymous, ale nie jest jedyną. Aktywnie działają też takie grupy jak GNG czy nB65. W krótkim czasie udało im się sparaliżować działanie wielu rosyjskich stron propagandowych, rosyjskich ministerstw, banków czy nawet rosyjskich satelitów.

Zaczęło się od blokowania stron internetowych Rosji i Białorusi. Pierwsze informacje dotarły do nas w niedzielę (27.02). Zablokowano ponad 300 stron rządowych, ale też mediów państwowych czy banków. Był to jednak dopiero początek działań hacktywistów. Niedługo później hakerzy ogłosili, że udało im się przejąć komunikację wojskową na dowód czego podali jej częstotliwość (USB 4220 kHZ) oraz udostępnili plik audio z nagraniem z komunikacji, na którym zarejestrowano odgłosy wystrzałów oraz komunikaty rosyjskich żołnierzy.

Znaczącym ciosem dla rosyjskiej armii mógł być też wyciek danych osobowych, 120 tysięcy rosyjskich żołnierzy. Plik został udostępniony w Internecie przez jedną z ukraińskich gazet „Ukraińska Pravda”. Wyciek danych dotyczy też Ministerstwa Obrony Federacji Rosyjskiej, największego rosyjskiego banku – Sbierbank czy nawet Moskiewskiego Instytutu Jądrowego. Dodatkowo, opublikowana została treść maili białoruskiego producenta broni – firmy Tetradedr.

Grupy hakerskie nie zapomniały też jednak o propagandowym przekazie, nadawanych w rosyjskich mediach. W sobotę, włamano się do rosyjskiej telewizji, gdzie nadawano filmy pokazujące prawdziwe wydarzenia na Ukrainie. W poniedziałek natomiast, na stronach internetowych rosyjskiej agencji prasowej TASS i kilkunastu innych serwisach widniał jedynie komunikat z apelem o zakończenie wojny.

Zaatakowane zostały nawet stacje ładowania samochodów elektrycznych w Rosji, wyświetlając proukraińskie komunikaty.

—

Dotychczas Rosjanie mocno polegali na szkodliwych działaniach w sieci.

Atakowane były zarówno strony rządowe ukraińskich ministerstw lub oddziały banków ale też na szeroką skalę prowadzone były akcje

dezinformacyjne. Skutki wojny informacyjnej możemy odczuć na własnej skórze, w ostatnim czasie znacząco nasiliło się rozpowszechnianie

fake-newsów lub informacji zmanipulowanych. Niestety wciąż duża część internautów niedostatecznie weryfikuje informacje i jednocześnie, czy to w dobrej, czy złej wierze, udostępnia je dalej. Rosjanie nie pozostali jednak bezkarni i zostali zaatakowani przez liczne grupy hakerskie, które wypowiedziały im prawdziwą wojnę.

Ps. Śledźcie na bieżąco nasz wpis – w czołówce tekstu codziennie rano będziemy Was informować o najnowszych osiągnięciach naszych Cyberbohaterów!

Jeśli interesuje Cię ten temat, sprawdź inne artykuły:

- OWASP TOP 10 – Raport podatności aplikacji webowych

- Cyberwojna trwa – czy tak wyglądają konflikty na miarę XXI wieku?

IT-Leaders.pl to pierwsza w Polsce platforma łącząca Specjalistów IT bezpośrednio z pracodawcami. Anonimowy, techniczny profil i konkretnie określone oczekiwania finansowe to tylko niektóre z cech wyróżniających platformę. Zarejestruj się i zobacz jak Cię widzi pracodawca.